在当今高度数字化的商业环境中,企业级网络服务已成为支撑业务运营、保障数据安全与提升协作效率的核心基础设施。与个人或小型网络部署不同,企业级部署涉及更复杂的架构、更高的性能要求、严格的安全策略和持续的运维管理。本文将深入探讨企业级网络服务部署的关键步骤、主流技术选型及最佳实践,为IT架构师、网络工程师及技术决策者提供一份实用的参考指南。

一、 部署前的核心规划与设计

成功的部署始于周密的规划。此阶段需明确业务需求,并转化为技术指标。

- 需求分析: 明确服务对象(内部员工、合作伙伴、公众客户)、关键应用(OA、ERP、视频会议、云服务)、性能要求(带宽、延迟、并发数)、安全等级(数据敏感性、合规要求)及高可用性目标(RTO/RPO)。

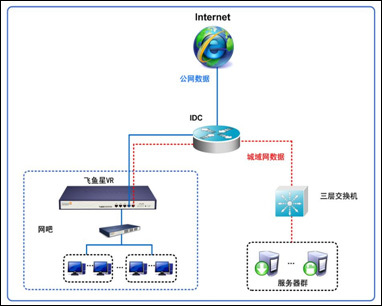

- 架构设计: 通常采用分层模型(核心层、汇聚层、接入层),并考虑冗余设计(设备、链路冗余)。主流趋势是软件定义网络(SDN)与网络功能虚拟化(NFV),以提高灵活性和资源利用率。

- 技术选型:

- 网络服务类型: 包括但不限于DNS、DHCP、VPN(IPSec/SSL)、负载均衡、防火墙、WAF、上网行为管理、邮件服务、文件服务等。

- 部署模式: 根据企业情况选择传统物理设备、虚拟化设备、云原生服务或混合模式。

- 厂商评估: 综合考虑性能、成本、兼容性、技术支持与生态。

二、 关键网络服务的部署实践

以下以几个核心服务为例,说明部署要点:

- 高可用DNS与DHCP服务:

- 建议部署至少两台服务器(物理或虚拟),采用主从/集群模式,确保服务不间断。

- 使用Bind(开源)或Windows Server DNS服务,并合理规划正向/反向解析区域。

- DHCP需配置地址池、保留地址、选项(如网关、DNS服务器),并考虑跨网段的中继代理。

- 安全接入与边界防护(VPN/防火墙):

- 站点到站点VPN: 用于连接总部与分支机构,IPSec VPN是成熟选择。

- 远程访问VPN: 为移动办公人员提供SSL VPN接入,更易于客户端部署。

- 下一代防火墙(NGFW): 部署在网络边界,实施基于应用、用户、内容的精细管控,集成入侵防御(IPS)、防病毒等功能。需制定明确的访问控制策略。

- 负载均衡服务:

- 用于将流量分发到多台应用服务器,提升处理能力与可用性。

- 可采用硬件负载均衡器(如F5、A10)或软件方案(如Nginx、HAProxy、LVS)。

- 关键配置包括负载算法(轮询、加权、最少连接)、健康检查机制及会话保持。

- 企业无线网络部署:

- 采用“无线控制器(AC)+ 瘦接入点(AP)”的集中管理架构,便于大规模部署与策略统一下发。

- 合理规划AP点位,进行无线射频规划,减少干扰,确保全覆盖与漫游体验。

- 实施企业级认证(如802.1X结合RADIUS服务器),保障接入安全。

三、 自动化、监控与持续运维

部署上线仅是开始,自动化与智能化运维是保障长期稳定运行的关键。

- 自动化部署与配置管理: 利用Ansible、Puppet、Chef等工具实现网络设备的配置自动化、版本化管理与批量部署,减少人为错误,提高效率。

- 全方位监控体系:

- 网络监控: 使用Zabbix、Prometheus、SolarWinds等工具监控设备状态(CPU、内存)、链路流量、丢包率、延迟等。

- 服务监控: 监控各项网络服务(DNS解析、VPN隧道、负载均衡池健康状态)的可用性与性能。

- 日志集中分析: 将设备日志、系统日志、安全日志统一收集至SIEM或日志平台(如ELK Stack),便于审计与故障排查。

- 安全运维(SecOps): 定期进行漏洞扫描、安全策略审计、渗透测试,并建立安全事件应急响应流程。

四、 与展望

企业级网络服务部署是一项系统性工程,需要平衡性能、安全、成本与可管理性。未来的发展趋势清晰指向:

- 云网融合: 企业网络与公有云/私有云的连接将更加紧密无缝,SASE(安全访问服务边缘)架构兴起。

- AI赋能运维: AIops将更广泛应用于故障预测、根因分析及自动化修复。

- 零信任网络: “从不信任,始终验证”的理念将逐步落地,重塑企业网络安全的边界。

因此,企业在进行网络规划时,不仅需立足当下需求,更应具备前瞻性,构建一个弹性、智能、安全的现代化网络服务体系,从而为数字化转型奠定坚实的基础。

(本文首发于CSDN博客,旨在分享技术见解,具体部署请结合实际情况并参考官方文档。)